Автор статьи Nalen98

Добрый день!

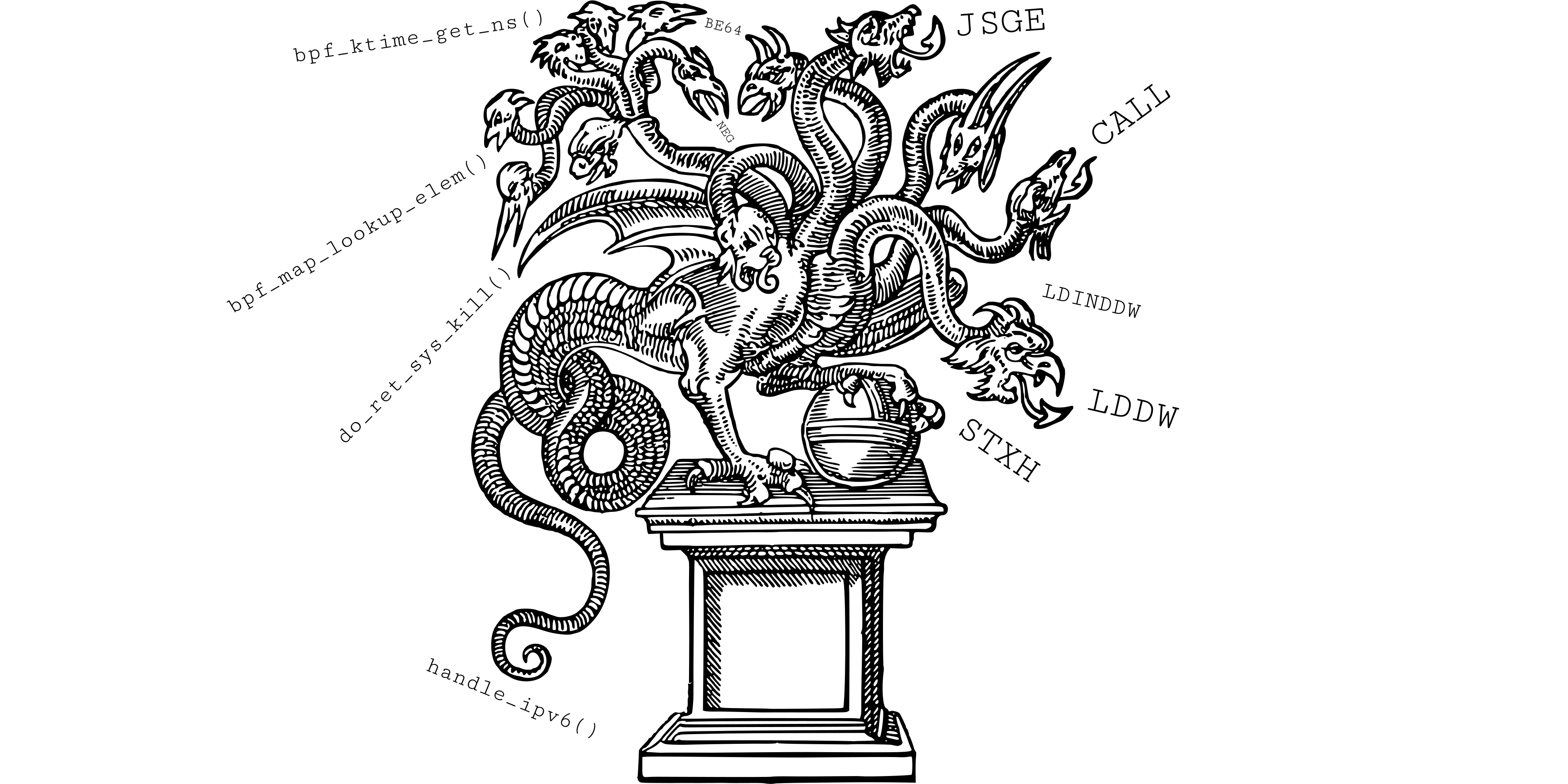

Тема моего исследования в рамках летней стажировки «Summer of Hack 2019» в компании Digital Security была «Декомпиляция eBPF в Ghidra». Нужно было разработать на языке Sleigh систему трансляции байткода eBPF в PCode Ghidra для возможности проводить дизассемблирование, а также декомпиляцию eBPF-программ. Результатом исследования является разработанное расширение для Ghidra, которое добавляет поддержку eBPF-процессора. Исследование, как и у других стажёров, можно по праву считать «первопроходным», поскольку ранее в других инструментах реверс-инжиниринга не было возможности проводить декомпиляцию eBPF.

Читать дальше →

source https://habr.com/ru/post/468529/?utm_campaign=468529&utm_source=habrahabr&utm_medium=rss

via Blogger http://vladislav-karelin.blogspot.com/2019/09/ebpf-ghidra.html #181ap

from WordPress https://vladislavkarelin.wordpress.com/2019/09/25/%d1%83%d0%ba%d1%80%d0%be%d1%89%d0%b5%d0%bd%d0%b8%d0%b5-%d0%b3%d0%be%d1%80%d1%8b%d0%bd%d1%8b%d1%87%d0%b0-%d0%b8%d0%bb%d0%b8-%d0%b4%d0%b5%d0%ba%d0%be%d0%bc%d0%bf%d0%b8%d0%bb%d1%8f%d1%86%d0%b8%d1%8f-ebp/

https://habrastorage.org/webt/iv/og/7r/ivog7rx1sixvcarbuhefc7myery.png

Комментариев нет:

Отправить комментарий